Listes

L’accès des autorités publiques aux données chiffrées

La question de l’équilibre entre protection des données personnelles, innovation technologique et surveillance est au centre de nombreuses préoccupations, dans un contexte marqué par des…

30 août 2017

L’accès des autorités publiques aux données chiffrées

La question de l’équilibre entre protection des données personnelles, innovation technologique et surveillance est au centre de nombreuses préoccupations, dans un contexte marqué par des…

30 août 2017

Open data : la protection des données comme vecteur de confiance

Si l’ouverture des données ne concerne pas initialement la protection des données à caractère personnel, le nouveau contexte numérique implique de mieux prendre en compte, au niveau de la mise à…

29 août 2017

Open data : la protection des données comme vecteur de confiance

Si l’ouverture des données ne concerne pas initialement la protection des données à caractère personnel, le nouveau contexte numérique implique de mieux prendre en compte, au niveau de la mise à…

29 août 2017

RGPD : comment les collectivités territoriales sont-elles impactées ?

Les collectivités territoriales traitent chaque jour de nombreuses données personnelles, que ce soit pour assurer la gestion administrative de leur structure (fichiers de ressources humaines), la…

11 juillet 2017

RGPD : comment les collectivités territoriales sont-elles impactées ?

Les collectivités territoriales traitent chaque jour de nombreuses données personnelles, que ce soit pour assurer la gestion administrative de leur structure (fichiers de ressources humaines), la…

11 juillet 2017

Professionnels : comment répondre à une demande de droit d’accès ?

Toute personne physique peut accéder aux données qui la concernent (article 15 du RGPD). La CNIL rappelle les règles à suivre pour répondre correctement à ces demandes.

13 juin 2017

Professionnels : comment répondre à une demande de droit d’accès ?

Toute personne physique peut accéder aux données qui la concernent (article 15 du RGPD). La CNIL rappelle les règles à suivre pour répondre correctement à ces demandes.

13 juin 2017

La CNIL appelle à un encadrement des services numériques dans l’éducation

Le développement des offres de services numériques dans l’éducation, proposés en particulier par les grands fournisseurs du web, conduit la CNIL à appeler l’attention du Ministère de l…

23 mai 2017

La CNIL appelle à un encadrement des services numériques dans l’éducation

Le développement des offres de services numériques dans l’éducation, proposés en particulier par les grands fournisseurs du web, conduit la CNIL à appeler l’attention du Ministère de l…

23 mai 2017

Launch of 2nd edition of CNIL-INRIA Privacy Award

The second edition of the CNIL-INRIA "Privacy Protection" Award starts on 2 May 2017. It will reward a scientific paper on privacy and personal data protection published in 2015-2016.

02 mai 2017

Launch of 2nd edition of CNIL-INRIA Privacy Award

The second edition of the CNIL-INRIA "Privacy Protection" Award starts on 2 May 2017. It will reward a scientific paper on privacy and personal data protection published in 2015-2016.

02 mai 2017

Une cartographie des outils et pratiques de protection de la vie privée

LINC publie sa cartographie d’exploration des outils et pratiques de protection de la vie privée, classées selon les usages et actions que chacun pouvons effectuer en ligne. Un outil pour donner à…

21 avril 2017

Une cartographie des outils et pratiques de protection de la vie privée

LINC publie sa cartographie d’exploration des outils et pratiques de protection de la vie privée, classées selon les usages et actions que chacun pouvons effectuer en ligne. Un outil pour donner à…

21 avril 2017

SNDS : Système National des Données de Santé

Créé par la loi de modernisation de notre système de santé, le « Système national des données de santé » (SNDS) regroupe les principales bases de données de santé publiques existantes. Le SNDS vise…

30 mars 2017

SNDS : Système National des Données de Santé

Créé par la loi de modernisation de notre système de santé, le « Système national des données de santé » (SNDS) regroupe les principales bases de données de santé publiques existantes. Le SNDS vise…

30 mars 2017

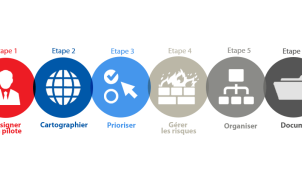

Comment se préparer au règlement européen sur la protection des données ?

La CNIL publie une méthodologie en 6 étapes pour se préparer et anticiper les changements liés à l’entrée en application du règlement européen le 25 mai 2018. Les organismes devront en effet être…

15 mars 2017

Comment se préparer au règlement européen sur la protection des données ?

La CNIL publie une méthodologie en 6 étapes pour se préparer et anticiper les changements liés à l’entrée en application du règlement européen le 25 mai 2018. Les organismes devront en effet être…

15 mars 2017

Smartphone : authentification avec vos données biométriques

La sécurisation de l’accès à votre smartphone nécessite la mise en place d’une authentification qui peut être un code, un schéma ou, dans certains cas, un dispositif biométrique. Dans ce dernier cas,…

08 mars 2017

Smartphone : authentification avec vos données biométriques

La sécurisation de l’accès à votre smartphone nécessite la mise en place d’une authentification qui peut être un code, un schéma ou, dans certains cas, un dispositif biométrique. Dans ce dernier cas,…

08 mars 2017

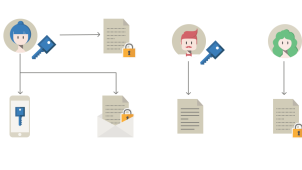

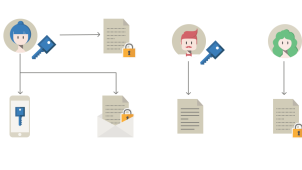

Comment chiffrer ses documents et ses répertoires ?

Dans le cadre le cadre de votre travail ou chez vous, vous conservez des documents qui peuvent contenir des informations confidentielles qui ne devraient pas être accessibles à tous. Le…

03 mars 2017

Comment chiffrer ses documents et ses répertoires ?

Dans le cadre le cadre de votre travail ou chez vous, vous conservez des documents qui peuvent contenir des informations confidentielles qui ne devraient pas être accessibles à tous. Le…

03 mars 2017

Prioriser les actions à mener

Sur la base du registre des traitements, identifiez les actions à mener pour vous conformer aux obligations actuelles et à venir. Priorisez ces actions au regard des risques que font peser…

02 mars 2017

Prioriser les actions à mener

Sur la base du registre des traitements, identifiez les actions à mener pour vous conformer aux obligations actuelles et à venir. Priorisez ces actions au regard des risques que font peser…

02 mars 2017

Gérer les risques

Si vous avez identifié des traitements de données personnelles susceptibles d'engendrer des risques élevés pour les droits et libertés des personnes concernées, vous devrez mener, pour chacun…

02 mars 2017

Gérer les risques

Si vous avez identifié des traitements de données personnelles susceptibles d'engendrer des risques élevés pour les droits et libertés des personnes concernées, vous devrez mener, pour chacun…

02 mars 2017

Désigner un pilote

Pour piloter la gouvernance des données personnelles de votre structure, vous aurez besoin d'un véritable chef d’orchestre qui exerce une mission d’information, de conseil et de…

01 mars 2017

Désigner un pilote

Pour piloter la gouvernance des données personnelles de votre structure, vous aurez besoin d'un véritable chef d’orchestre qui exerce une mission d’information, de conseil et de…

01 mars 2017

Jouets connectés : quels conseils pour les sécuriser ?

De plus en plus populaires, les jouets connectés soulèvent de nombreuses questions, notamment concernant l’importance des données collectées auprès des enfants et leur sécurisation. La CNIL vous aide…

28 février 2017

Jouets connectés : quels conseils pour les sécuriser ?

De plus en plus populaires, les jouets connectés soulèvent de nombreuses questions, notamment concernant l’importance des données collectées auprès des enfants et leur sécurisation. La CNIL vous aide…

28 février 2017

Comment sécuriser au maximum l’accès à votre smartphone ?

Notre smartphone contient de plus en plus d’informations sur nous. Pourtant, nous ne pensons pas toujours à sécuriser son accès.

Voici quelques conseils à retenir…

27 janvier 2017

Comment sécuriser au maximum l’accès à votre smartphone ?

Notre smartphone contient de plus en plus d’informations sur nous. Pourtant, nous ne pensons pas toujours à sécuriser son accès.

Voici quelques conseils à retenir…

27 janvier 2017

Journée de la protection des données : les mots de passe n’auront plus de secret pour vous !

A l’occasion de la journée européenne de la protection des données, la CNIL rappelle l’importance de créer des mots de passe solides pour vos comptes en ligne. Elle propose un kit de ressources et d…

27 janvier 2017

Journée de la protection des données : les mots de passe n’auront plus de secret pour vous !

A l’occasion de la journée européenne de la protection des données, la CNIL rappelle l’importance de créer des mots de passe solides pour vos comptes en ligne. Elle propose un kit de ressources et d…

27 janvier 2017

Mots de passe : des recommandations de sécurité minimales pour les entreprises et les particuliers

Alors que l’accès à de nombreux services est conditionné à l’utilisation de mots de passe, et dans un contexte de menace accrue sur la sécurité des données, la CNIL adopte une recommandation sur les…

26 janvier 2017

Mots de passe : des recommandations de sécurité minimales pour les entreprises et les particuliers

Alors que l’accès à de nombreux services est conditionné à l’utilisation de mots de passe, et dans un contexte de menace accrue sur la sécurité des données, la CNIL adopte une recommandation sur les…

26 janvier 2017

Les conseils de la CNIL pour un bon mot de passe

Pour accéder à nos comptes en ligne, nous utilisons souvent des mots de passe « faibles » ou le même mot de passe sur plusieurs comptes. Voici quelques astuces pour gérer ses mots de passe personnels…

26 janvier 2017

Les conseils de la CNIL pour un bon mot de passe

Pour accéder à nos comptes en ligne, nous utilisons souvent des mots de passe « faibles » ou le même mot de passe sur plusieurs comptes. Voici quelques astuces pour gérer ses mots de passe personnels…

26 janvier 2017

Pourquoi sécuriser au maximum le mot de passe de votre boite email ?

Votre boite mail est souvent la clé qui permet d’accéder ou de vous inscrire aux services en ligne.

Raison de plus pour la sécuriser au maximum !

26 janvier 2017

Pourquoi sécuriser au maximum le mot de passe de votre boite email ?

Votre boite mail est souvent la clé qui permet d’accéder ou de vous inscrire aux services en ligne.

Raison de plus pour la sécuriser au maximum !

26 janvier 2017

Rapport ANSSI / DINSIC sur le fichier TES : une forte convergence avec l’avis de la CNIL

Le ministre de l’intérieur a rendu public, le 17 janvier 2017, le rapport d’audit de sécurité du système « Titres Electroniques Sécurisés » (TES) élaboré conjointement par l’Agence…

23 janvier 2017

Rapport ANSSI / DINSIC sur le fichier TES : une forte convergence avec l’avis de la CNIL

Le ministre de l’intérieur a rendu public, le 17 janvier 2017, le rapport d’audit de sécurité du système « Titres Electroniques Sécurisés » (TES) élaboré conjointement par l’Agence…

23 janvier 2017

Pour un droit au déréférencement mondial

Tribune d’Isabelle Falque-Pierrotin publiée dans les pages Débats du Monde le 29 décembre 2016

12 janvier 2017

Pour un droit au déréférencement mondial

Tribune d’Isabelle Falque-Pierrotin publiée dans les pages Débats du Monde le 29 décembre 2016

12 janvier 2017

Éthique et numérique : les algorithmes en débat

Alors que 72% * des Français estiment que les algorithmes représentent un enjeu de société, la CNIL lance le 23 janvier un cycle de débats publics sur ce thème, conformément à sa nouvelle…

04 janvier 2017

Éthique et numérique : les algorithmes en débat

Alors que 72% * des Français estiment que les algorithmes représentent un enjeu de société, la CNIL lance le 23 janvier un cycle de débats publics sur ce thème, conformément à sa nouvelle…

04 janvier 2017