Thématique

Internet - Technologies

[Clôturée] API : la CNIL soumet à consultation publique un projet de recommandation technique

Sous certaines conditions, le recours à des interfaces de programmation applicatives (API) pour partager des données personnelles peut favoriser une meilleure protection des données. La CNIL précise…

19 septembre 2022

[Clôturée] API : la CNIL soumet à consultation publique un projet de recommandation technique

Sous certaines conditions, le recours à des interfaces de programmation applicatives (API) pour partager des données personnelles peut favoriser une meilleure protection des données. La CNIL précise…

19 septembre 2022

Perte ou vol de matériel informatique nomade : les bons réflexes à avoir !

Régulièrement, la CNIL communique sur des violations de données typiques inspirées d’incidents réels qui lui sont notifiés. La présente publication a pour objectif d’expliquer comment se protéger…

14 septembre 2022

Perte ou vol de matériel informatique nomade : les bons réflexes à avoir !

Régulièrement, la CNIL communique sur des violations de données typiques inspirées d’incidents réels qui lui sont notifiés. La présente publication a pour objectif d’expliquer comment se protéger…

14 septembre 2022

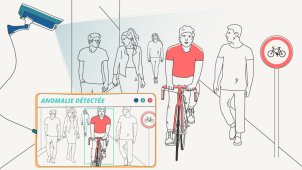

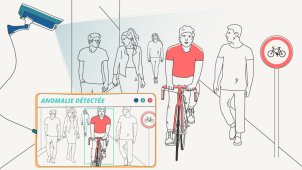

Déploiement de caméras « augmentées » dans les espaces publics : la CNIL publie sa position

Les caméras dites « augmentées » ou « intelligentes » sont en plein développement et suscitent de nombreuses questions sur lesquelles la CNIL est régulièrement saisie. Après avoir…

19 juillet 2022

Déploiement de caméras « augmentées » dans les espaces publics : la CNIL publie sa position

Les caméras dites « augmentées » ou « intelligentes » sont en plein développement et suscitent de nombreuses questions sur lesquelles la CNIL est régulièrement saisie. Après avoir…

19 juillet 2022

Caméras dites « augmentées » dans les espaces publics : la position de la CNIL

À l’issue d’une consultation publique, la CNIL publie sa position sur les conditions de déploiement des dispositifs de vidéo « augmentée » dans les lieux ouverts au public. Elle y présente…

19 juillet 2022

Caméras dites « augmentées » dans les espaces publics : la position de la CNIL

À l’issue d’une consultation publique, la CNIL publie sa position sur les conditions de déploiement des dispositifs de vidéo « augmentée » dans les lieux ouverts au public. Elle y présente…

19 juillet 2022

Privacy Research Day : retrouvez l'évènement en vidéo

La CNIL publie la rediffusion du Privacy Research Day, la première conférence internationale et interdisciplinaire de la commission, qui a eu lieu le 28 juin à Paris et en ligne.

29 juin 2022

Privacy Research Day : retrouvez l'évènement en vidéo

La CNIL publie la rediffusion du Privacy Research Day, la première conférence internationale et interdisciplinaire de la commission, qui a eu lieu le 28 juin à Paris et en ligne.

29 juin 2022

Prix CNIL-Inria 2021 : des chercheurs européens récompensés pour leurs travaux sur la protection de la vie privée

Lors de la 15e édition de la conférence internationale Computers Privacy and Data Protection (CPDP), le prix de la protection de la vie privée a été remis à Joel Reardon, Álvaro Feal, Primal…

24 mai 2022

Prix CNIL-Inria 2021 : des chercheurs européens récompensés pour leurs travaux sur la protection de la vie privée

Lors de la 15e édition de la conférence internationale Computers Privacy and Data Protection (CPDP), le prix de la protection de la vie privée a été remis à Joel Reardon, Álvaro Feal, Primal…

24 mai 2022